Über das Partnerportal von Intel konnten Fremde auf eine Menge NDA-Material von früheren und neuen Prozessoren, Software, Designrichtlinien und mehr zugreifen. Einige Teile wurden online gestellt, betont Intel, sie wurden nicht gehackt.

Wir untersuchen diese Situation. Die Informationen stammen anscheinend aus dem Intel Resource and Design Center, in dem Informationen zur Verwendung durch unsere Kunden, Partner und andere Dritte gespeichert sind, die sich für den Zugriff registriert haben. Wir glauben, dass eine Person mit Zugriff diese Daten heruntergeladen und geteilt hat.

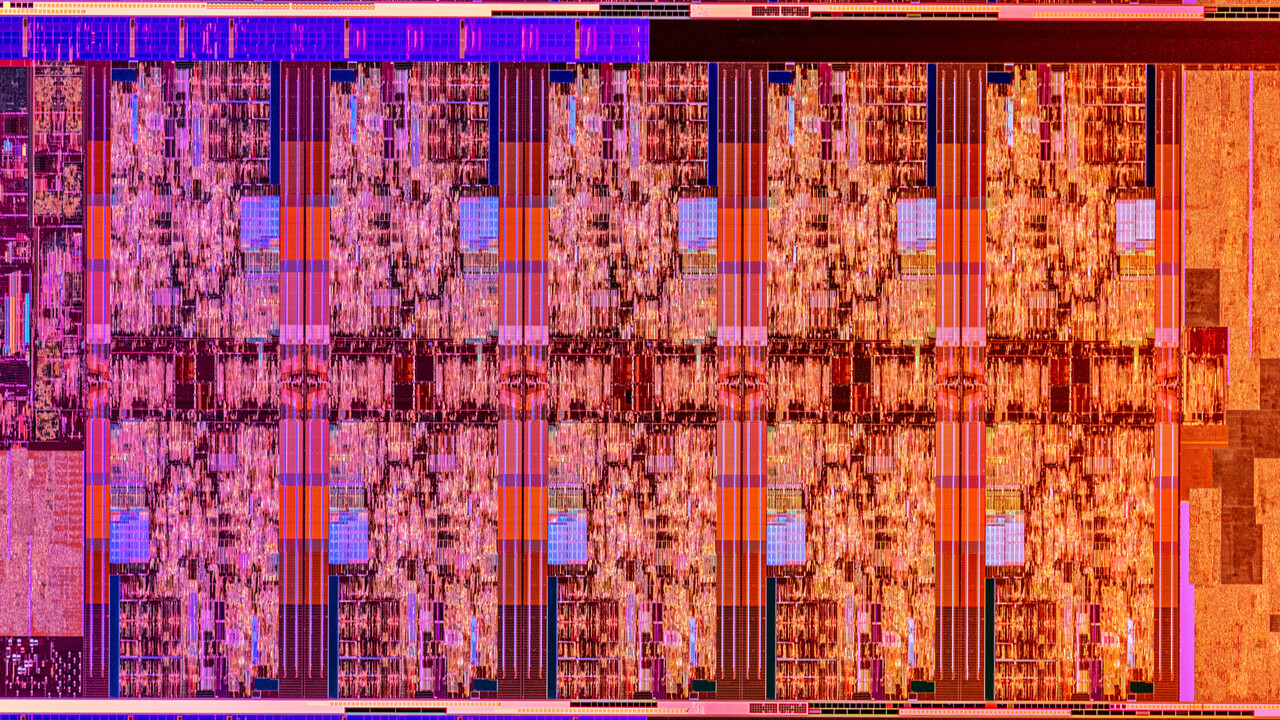

Intel

Das Intel Ressourcen- und Designcenter bietet Partnern Zugriff auf viele Details von Produkten im Intel-Portfolio. ComputerBase hat sich seit gestern Abend auch mit den Daten befasst. Intels Theorie könnte sich als richtig herausstellen, da menschliche Daten oder echte, geheime IP-Adressen nicht in den Dokumenten enthalten sind. Der erste von Berichten zufolge mehreren Datensätzen enthält:

- Intel ME Bringup-Handbücher + (Flash-) Tools + Beispiele für verschiedene Plattformen

- Kabylake (Purley Platform) BIOS-Referenzcode und Beispielcode + Initialisierungscode (einige davon als exportierte Git-Repos mit vollständigem Verlauf)

- Intel CEFDK (Firmware-Entwicklungskit für Unterhaltungselektronik (Bootloader Stuff) SOURCES

- Silicon / FSP-Quellcode-Pakete für verschiedene Plattformen

- Verschiedene Entwicklungs- und Debugging-Tools von Intel

- Simics-Simulation für Rocket Lake S, Alder Lake und möglicherweise andere Plattformen

- Verschiedene Roadmaps und andere Dokumente

- Binärdateien für Kameratreiber, die Intel für SpaceX erstellt hat

- Schaltpläne, Dokumente, Tools + Firmware für die unveröffentlichte Tiger Lake-Plattform

- (sehr schrecklich) Kabylake FDK Trainingsvideos

- Intel Trace Hub + Decoder-Dateien für verschiedene Intel ME-Versionen

- Elkhart Lake Silicon Referenz- und Plattform-Beispielcode

- Einige Verilog-Inhalte für verschiedene Xeon-Plattformen, nicht sicher, was es genau ist.

- Debuggen Sie BIOS / TXE-Builds für verschiedene Plattformen

- Bootguard SDK (verschlüsselte Zip)

- Intel Snowridge / Snowfish Prozesssimulator ADK

- Intel Marketing Materials Templates (InDesign)

Seit letzter Nacht können die Daten von zahlreichen Orten abgerufen werden. Auf dieser Grundlage sollten in den kommenden Tagen viele Informationen über die kommenden neuen Produkte verfügbar sein. Die PowerPoint / InDesign-Vorlagen können auch verwendet werden, um auf einfache Weise gefälschte Roadmaps zu erstellen, die sehr real aussehen. Was mit den Softwarevorlagen und anderen Dingen möglich gemacht werden kann, bleibt abzuwarten.

Die kommenden Wochen werden zeigen, wie Intel damit umgeht und wie es damit umgeht. Denn anscheinend besteht das Hauptproblem darin, dass die Daten auf einem Akamai-Cloud-Server ziemlich öffentlich waren – nicht direkt im Intel-Informationszentrum – und über einen einfachen nmpa-Scan zugänglich waren. Selbst die einfachsten Passwörter wie „intel123“ waren eine große Hilfe.

Organisator. Schöpfer. Evangelist der lebenslangen Popkultur. Freundlicher Zombie-Praktizierender.

You may also like

-

5 Dinge über KI, die Sie heute vielleicht übersehen haben: Nachrichtenverlage werden KI-Unternehmen verklagen; Die Polizei setzt auf KI und mehr

-

Optimiere deine Online-Präsenz mit professioneller SEO-Beratung

-

Allwyn gibt erste Partnerschaft mit der prestigeträchtigen Peace Race Cycling Tour bekannt

-

dynaCERT gibt weltweite Verkäufe für Q4 2022 bekannt

-

Die Final Fantasy Pixel Remaster-Serie kommt für PS4, Switch Frühjahr 2023